https配置

HTTPS配置

1. HTTPS配置方法

当您的网站有安全加速需求时,可以在此项配置中配置相关证书信息。

通过配置加速域名的HTTPS证书,并将其部署在全网CDN节点,实现HTTPS安全加速。CDN HTTPS配置项开关默认停用,配置此项内容时需要加速域名处于“已开启”或“配置中”状态,并且未被CDN锁定、禁用。默认不支持HTTPS访问,开启后同时支持HTTP访问和HTTPS访问。

背景信息

- HTTP:HTTP协议以明文方式发送内容,不提供任何方式的数据加密,如果攻击者截取了Web浏览器和网站服务器之间的传输报文,就可以直接读取其中的信息。

- HTTPS:为了数据传输的安全,HTTPS在HTTP的基础上加入了SSL协议,SSL依靠证书来验证服务器的身份,并为浏览器和服务器之间的通信加密。

前提条件

CDN支持使用自有证书,若您使用自有证书配置HTTPS安全加速,证书格式必须满足HTTPS证书要求。

注意事项

- 仅支持PEM格式的证书/私钥内容,若您的证书为非PEM格式,请参照HTTPS证书要求进行格式转换。

- 配置项停用后证书配置信息将会被清除,再次开启HTTPS配置需要重新配置证书相关信息。

- 若您的证书发生了变更,需及时同步更新CDN控制台HTTPS配置项里面的证书信息。

配置HTTPS证书

- 登录CDN控制台。

- 在左侧菜单栏中,选择“域名管理”。

- 在域名列表中,单击需要修改的域名或域名所在行的“设置”,进入域名配置页面。

- 选择“HTTPS配置”页签。

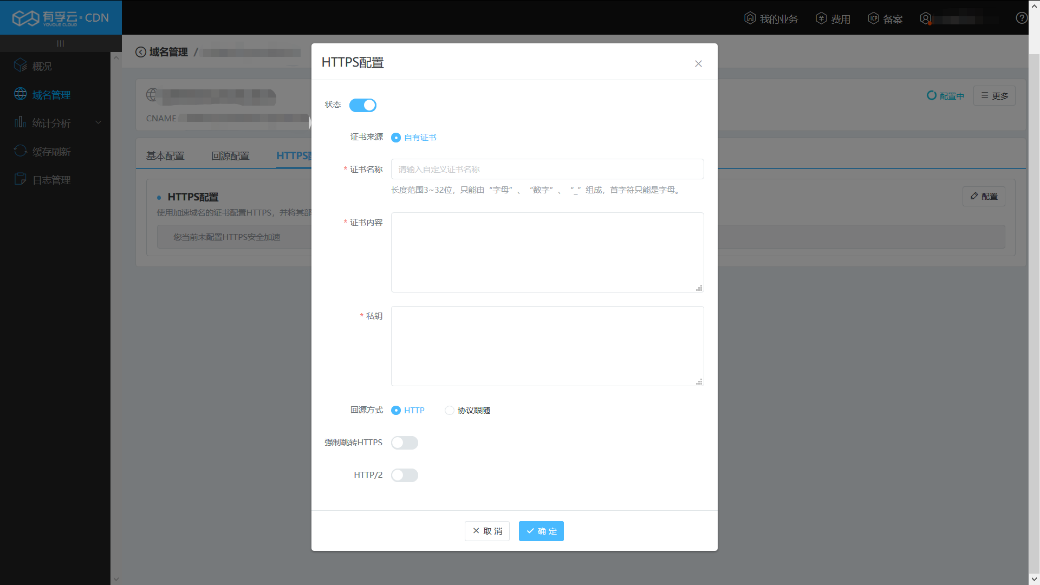

在HTTPS配置模块,单击“修改”,系统弹出“HTTPS配置”对话框,配置HTTPS安全加速。

单击“状态”开关按钮,开启该配置项。

- 配置相关参数。

| 参数 | 说明 |

|---|---|

| 证书来源 | 自有证书 |

| 证书名称 | 请输入证书名称 |

| 证书内容 | 请用本地文本查看工具打开证书,将证书内容复制到文本框中。 |

| 私钥内容 | 请用本地文本查看工具打开私钥,将私钥内容复制到文本框中。 |

| 回源方式 | 支持选择“HTTP”或“协议跟随”。 选择“HTTP”时,用户回源请求将遵从HTTP协议。 选择“协议跟随”时,用户回源请求协议将跟随用户加速访问协议。 |

| 强制跳转HTTPS | 根据实际业务需要,确认是否要开启“强制跳转HTTPS”。 开启此项配置后,用户访问您网站时,所有访问请求方式都将强制跳转为HTTPS访问。 |

| HTTP/2 | 根据实际业务需要,确认是否要开启“HTTP/2”。 开启此项配置后,用户访问您网站时的访问请求都将遵从HTTP/2协议。 |

- 单击“确定”,完成配置。

- 验证HTTPS证书是否生效。

您可以通过HTTPS方式可以成功访问加速域名的网站资源,并且可以通过单击浏览器地址栏的锁头标志来查看网站认证信息。上述情况均表明HTTPS安全加速生效。

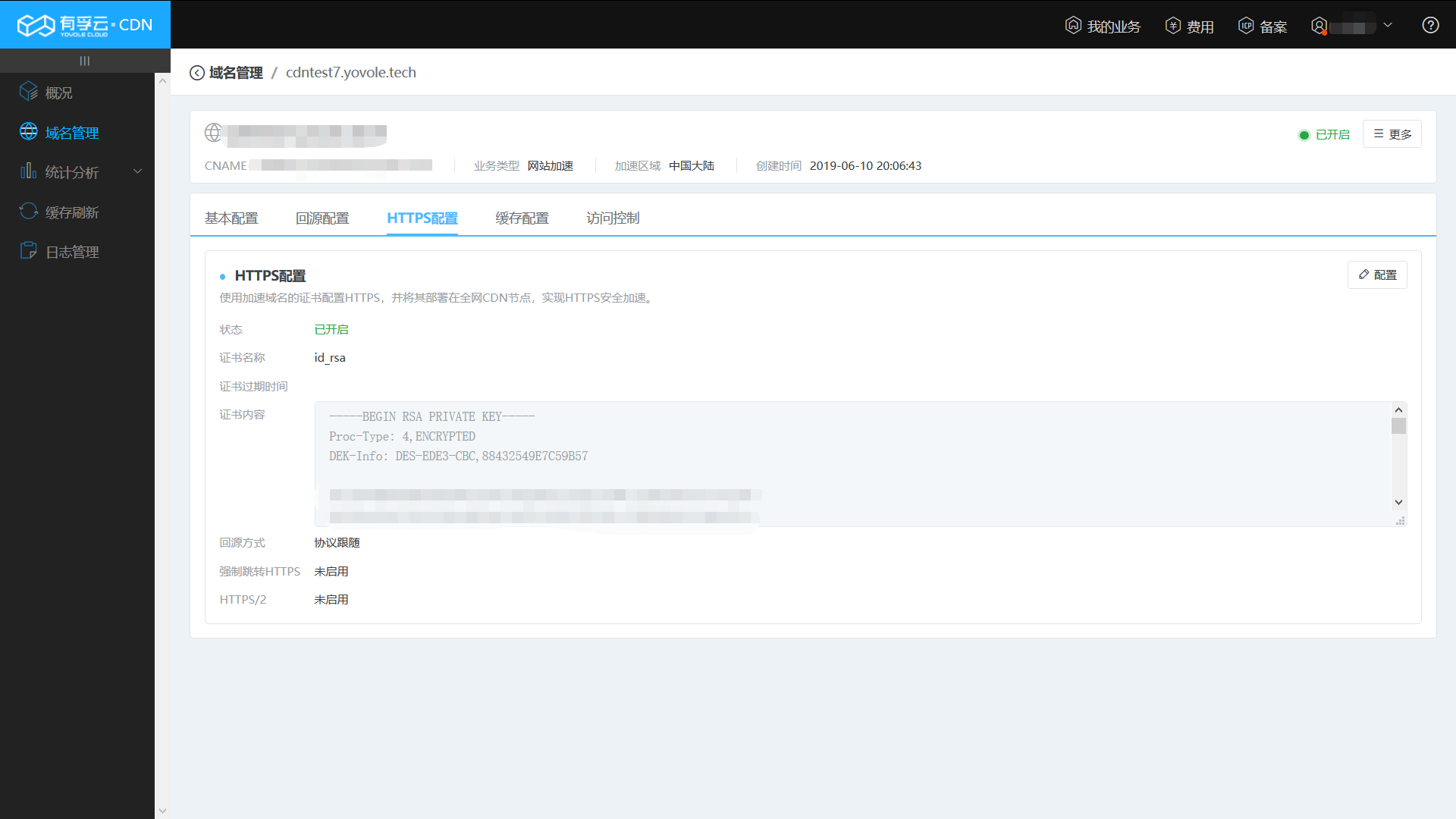

查看HTTPS证书信息

您可以在HTTPS证书配置页面,查看加速域名已配置的HTTPS证书信息。

- 登录CDN控制台。

- 在左侧菜单栏中,选择“域名管理”。

- 在域名列表中,单击需要修改的域名或域名所在行的“设置”,进入域名配置页面。

选择“HTTPS配置”页签。 在HTTPS配置页面,可以查看加速域名已配置的HTTPS证书过期时间等相关信息。您也可以查看证书内容,但基于安全考虑,不支持私钥 内容查看。

证书过期时间的取值依据是您的证书链中,各级证书的过期时间中的最早过期时间。

2. HTTPS证书要求

HTTPS配置仅支持PEM格式的证书/私钥内容上传,针对不同的证书颁发机构,对证书内容的上传有不同的要求。

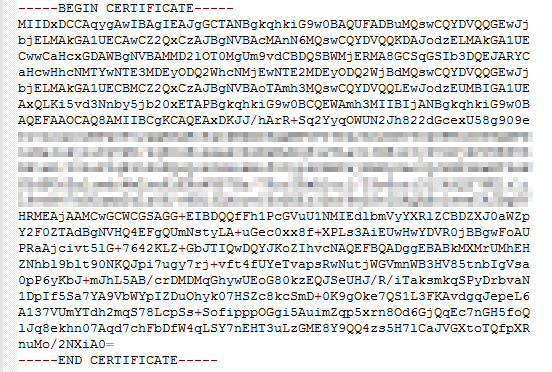

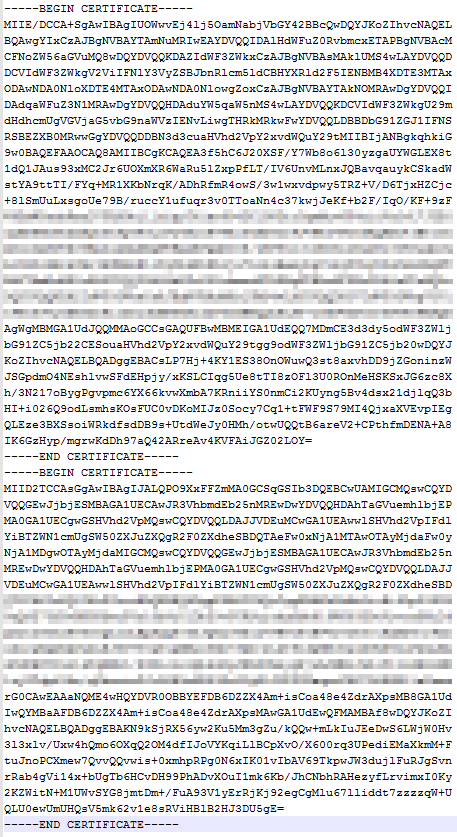

Root CA机构颁发的证书

Root CA机构颁发的证书是一份完整的证书,配置HTTPS时,仅上传该证书即可。 通过记事本打开*.PEM格式的证书文件,可以查看到类似下图所示的全部证书信息。 PEM格式证书:

- 以证书链“-----BEGIN CERTIFICATE-----”开头,以证书链“-----END CERTIFICATE-----”结尾。

- 证书链之间的内容,要求每行64个字符,最后一行允许不足64个字符。

证书内容不包含空格。

中级机构颁发的证书

中级机构颁发的证书文件包含多份证书,配置HTTPS时,需要将所有证书拼接在一起组成一份完整的证书后再上传。拼接后的证书类似下图。 通过记事本打开所有*.PEM格式的证书文件,将 服务器证书放在首位,再放置 中间证书。一般情况下,机构在颁发证书的时候会有对应说明,请注意查阅相关规则。通用的规则如下:

- 证书之间没有空行。

证书链的格式如下:

-----BEGIN CERTIFICATE-----

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

-----END CERTIFICATE-----

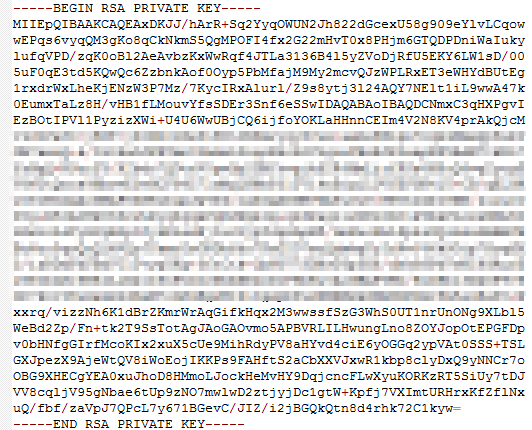

RSA私钥格式要求

PEM格式的文件可以存放证书或私钥,如果.PEM只包含私钥,一般用.KEY代替。 通过记事本打开.PEM或.KEY的私钥文件,可以查看到类似下图所示的全部私钥信息。 RSA格式私钥:

- 以证书链“-----BEGIN RSA PRIVATE KEY-----”开头,以证书链“-----END RSA PRIVATE KEY-----”结尾。

- 证书链之间的内容,要求每行64个字符,最后一行允许不足64个字符。

证书内容不包含空格。

当私钥的证书链带有“-----BEGIN PRIVATE KEY-----, -----END PRIVATE KEY-----”或者“-----BEGIN ENCRYPTED PRIVATE KEY-----, -----END ENCRYPTED PRIVATE KEY-----”信息时,需要使用OpenSSL工具执行以下命令进行转换:

openssl rsa -in old_key.pem -out new_key.pem

格式转换

配置HTTPS仅支持PEM格式的证书/私钥,其他格式均不支持。其他格式的证书/私钥需要转换成PEM格式,建议通过OpenSSL工具进行转换。下面是几种比较流行的证书格式转换为PEM格式的方法。 以下示例均假设转换前证书名为old_certificate,私钥名为old_key,转换后证书名为new_certificate,私钥文件名为new_key。

DER转换为PEM

openssl x509 -inform der -in old_certificate.cer -out new_certificate.pem openssl rsa -inform DER -outform pem -in old_key.der -out new_key.pemP7B转换为PEM

openssl pkcs7 -print_certs -in old_certificate.p7b -out new_certificate.cerPFX转换为PEM

openssl pkcs12 -in old_certificat.pfx -nokeys -out new_certificate.pem openssl pkcs12 -in old_certificat.pfx -nocerts -out new_key.pem

3. HTTP/2介绍

HTTP/2是HTTP超文本传输协议的最新版本,于2015年5月份正式发布,HTTP/2之前有HTTP1.0和HTTP1.1两个版本。各主流浏览器,如Chrome、Firefox、Safari及IE11等均已支持HTTP/2协议。目前,http://url 只能使用HTTP1.x版本协议,https://url 支持HTTP/2版本的使用。

HTTP/2作为新一代超文本传输协议,具有有效减少TCP握手时延、报文头部传输量,提升传输效率、缓存命中率等优点。